Informe Anual de Ciberseguridad 2018 de Cisco revela la sofisticación de los ciberataques

Cisco dio a conocer las conclusiones de su 2018 Annual Cybersecurity Report con las principales tendencias que han observado sus investigadores en los últimos 12-18 meses. Según este documento, los ataques son cada vez más sofisticados, con claro predominio del malware oculto en tráfico cifrado, ransomware basado en red, botnets IoT y DDoS.

Cisco dio a conocer las conclusiones de su 2018 Annual Cybersecurity Report con las principales tendencias que han observado sus investigadores en los últimos 12-18 meses. Según este documento, los ataques son cada vez más sofisticados, con claro predominio del malware oculto en tráfico cifrado, ransomware basado en red, botnets IoT y DDoS.

Además, se incluyen en el informe los resultados del estudio anual Cisco 2018 Security Capabilities Benchmark Study, que este año encuestó a 3,600 jefes de seguridad, operaciones de seguridad y gerentes de 26 países sobre el estado de la ciberseguridad en sus organizaciones.

Principales conclusiones: ciberataques

Malware oculto en tráfico cifrado

Los ciberdelincuentes utilizan técnicas de cifrado como método para evitar su detección ocultando la actividad command-and-control. El malware detectado utilizando comunicaciones de red cifradas entre noviembre de 2016 y octubre de 2017 (12 meses) se ha multiplicado por más de tres pasando del 19% al 70%.

Ransomware basado en red

En 2017 proliferaron los gusanos de ransomware basados en red. Esto elimina la necesidad del elemento humano y facilita la auto-propagación. Además, estos ciberataques se “disfrazan” a menudo de ransomware cuando el objetivo principal es la destrucción de los sistemas, servicios y datos (ejemplo: Nyetya), con la posibilidad incluso de ‘destruir’ Internet.

Botnets IoT y DDoS

Los botnets IoT (redes zombie de dispositivos IoT) están creciendo tanto en tamaño como en alcance y potencia. Se utilizan para lanzar ataques de denegación de servicio (DDoS) que además aprovechan la capa de aplicaciones. No obstante, sólo el 13% de las organizaciones (cifra global) ven los botnets IoT como una amenaza inminente, y siguen añadiendo dispositivos IoT a sus redes en volumen, sin seguridad IoT.

Principales conclusiones: ciberdefensas

Mayor complejidad

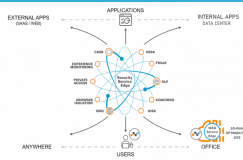

Los defensores están implementando soluciones de múltiples proveedores para protegerse frente a las vulnerabilidades de seguridad. Esta mayor complejidad, junto al aumento de vulnerabilidades de seguridad, reduce la capacidad de ciberdefensa de las organizaciones.

Crece el uso del cloud

Aunque el cloud ofrece una mejor seguridad de datos, los ciberataques aprovechan el hecho de que los equipos de seguridad tienen dificultades para defender los cambiantes y crecientes entornos multi-Cloud. La combinación de mejores prácticas, tecnologías avanzadas como machine learning y plataformas de seguridad cloud pueden ayudar a proteger este entorno.

Herramientas de análisis de comportamiento de red

El 83% se apoyan en la automatización para reducir su nivel de esfuerzo y reforzar la ciberseguridad. El 74% ya utilizan la IA/machine learning.

Alertas sin investigar

El 44% de las alertas no se investigan. De las que se investigan (56%), solo el 34% son legítimas. Y de ellas, casi la mitad (el 49%) se quedan sin remediar.

Apuesta por el outsourcing de la seguridad TI

El 49% de los profesionales de seguridad externalizaron servicios de monitoreo e seguridad en 2017, frente al 44% en 2016.

El 47% externalizaron la respuesta frente a incidentes (42% en 2016) y el 54% optaron por servicios de consultoría de seguridad (51% en 2016).

Tiempo de Detección (TTD)

Las muestras de malware detectadas por los investigadores de Cisco se han multiplicado por 10 entre 2016 y 2017. Un TTD menor ayuda a los defensores a actuar con mayor rapidez para detenerlo. El TTD de Cisco se ha reducido hasta cerca de 4,6 horas. El uso de tecnología de seguridad basada en cloud ha sido un factor clave para alcanzar y mantener este TTD medio en un valor tan bajo.

Consejos de Cisco

⇒Confirmar que se aplican las prácticas y la gestión de políticas corporativas para el parcheo de aplicaciones, sistemas y dispositivos

⇒Educar a los empleados por roles para una mayor eficacia

⇒Asumir la responsabilidad en la seguridad de los dispositivos IoT y reforzar su capacidad de defensa

⇒Utilizar herramientas analíticas de seguridad avanzadas, IA y machine learning en mayor medida

⇒Acceder a tiempo a datos precisos y procesos de inteligencia frente a amenazas

⇒Hacer back-up de datos más a menudo y probar el funcionamiento de los procesos de restauración

⇒Revisar la eficacia de la ciberseguridad de terceros para reducir el riesgo de ataques a la cadena de suministro

⇒Analizar la ciberseguridad de entornos de microservicios, servicios cloud y sistemas de administración de aplicaciones

En Alternativas en Computación le ayudaremos a tomar conciencia de su nivel de seguridad y conocer qué problemas de seguridad son más importantes para su organización. Contamos con un servicio de administración de seguridad y monitoreo que le permitirá poner en marcha su estrategia en breve y orientar sus recursos en labores operativas propias del negocio.

¡Si desea agendar una cita, por favor déjenos sus datos!

Fuente: Seguridad en América