Nueva amenaza para la ciberseguridad: las botnets de dispositivos IoT

De acuerdo a todas las previsiones, en los próximos años viviremos una explosión de dispositivos relacionados con el Internet de las Cosas (IoT). Se prevé que para el 2020, tengamos conectados más de 20 mil millones de dispositivos en línea.

De acuerdo a todas las previsiones, en los próximos años viviremos una explosión de dispositivos relacionados con el Internet de las Cosas (IoT). Se prevé que para el 2020, tengamos conectados más de 20 mil millones de dispositivos en línea.

La consultora Juniper Research alerta que todo y el alto crecimiento (más del 120%) que por un lado es positivo, también puede conducir a riesgos inmanejables de ciberseguridad con la creación de botnets en más de un millón de unidades.

Uno de los ejemplos más recientes lo tenemos en el ataque DDoS más grande jamás registrado.

De acuerdo con Steffen Sorrell, autor de la investigación:

«A medio plazo, las botnets se utilizarán de manera mucho más creativa, no sólo para interrumpir los servicios, sino también para crear una distracción que permita múltiples ataques dirigidos contra el robo de datos o la interrupción de activos físicos”.

En este sentido, el informe de Juniper Research advierte de que el uso de botnets para interrumpir los servicios de Internet ya forman parte del panorama de amenazas a corto plazo; pero predice que las botnets se utilizarán para fines más maliciosos en el futuro, afectando a los consumidores, los mercados industriales y los servicios públicos.

El estudio invita a los fabricantes de dispositivos IoT a implementar la seguridad por diseño, y añade que los vendedores de escala corporativa como Amazon, Google y Samsung deben liderar los esfuerzos para hacer ver a otros proveedores que deben aplicar mejores prácticas de seguridad.

Por último, la investigación concluye que el mercado está abierto para otros tipos de vendedores de ciberseguridad más desafiantes. Se trata de proveedores como Crossword y Positive Technologies, que usan el aprendizaje automático para proteger de forma destructiva contra DDoS y la actividad de red maliciosa. Tanto es así que, según Juniper Research, la industria se verá obligada a ir más allá de los métodos tradicionales de detección basados en firmas a corto plazo a fin de abordar eficazmente la ciberseguridad en el IoT.

Fuente: IT User

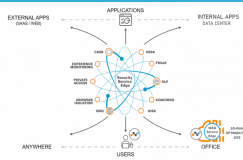

En Alternativas en Computación contamos con un servicio de administración de seguridad y monitoreo que le permitirá poner en marcha su estrategia en breve y orientar sus recursos en labores operativas propias del negocio.