Reporte ForeScout de riesgos IoT para las empresas

Título original: ForeScout IoT Enterprise Risk Report

Fuente: ForeScout

Resumen:

La atención de la industria se ha enfocado en la amenaza de los dispositivos comúnmente conocidos como Internet de las Cosas (IoT) y sus posibles implicaciones de seguridad para el hogar, pero hay mucho más que considerar al explorar las amenazas de IoT en la empresa. La investigación sobre siete dispositivos IoT empresariales comunes reveló que sus tecnologías centrales, sus métodos de desarrollo fundamentales y su producción rápida hacen que la implementación de una seguridad adecuada dentro del software, firmware y hardware sea una tarea compleja, olvidada y a menudo descuidada.

Resultados clave

Los siete dispositivos IoT identificados pueden ser pirateados en tan solo tres minutos, pero pueden tardar días o semanas en remediarse. En caso de que alguno de estos dispositivos se infecte, los piratas informáticos pueden plantar puertas traseras para crear y lanzar un ataque DDoS automatizado desde los dispositivos IoT.

Los ciberdelincuentes pueden aprovechar las técnicas de interferencia o suplantación para piratear los sistemas de seguridad empresariales inteligentes, lo que les permite controlar los sensores de movimiento, las cerraduras y los equipos de vigilancia.

Con los teléfonos VoIP, al usar las configuraciones para evadir la autenticación, se pueden abrir oportunidades para espiar y grabar llamadas.

A través de los sistemas HVAC y los medidores de energía, los piratas pueden forzar a las áreas críticas (por ejemplo, salas de servidores) para sobrecalentar la infraestructura crítica y en última instancia, causar daños físicos.

Riesgos del dispositivo IoT

»Sistemas de seguridad conectados a IP

El uso de la comunicación inalámbrica para conectarse con otros dispositivos inteligentes para facilitar el ingreso y el acceso, puede abrir las compuertas para piratas astutos.

»Infraestructura conectada a IP: Control de clima y medidores de energía

Los sistemas HVAC proporcionan una vía para que los piratas obtengan acceso a la red. Las empresas también están utilizando medidores eléctricos inteligentes para monitorear la energía inalámbrica, creando un riesgo adicional.

»Sistemas inteligentes de videoconferencia

La habilitación de la transmisión por Internet, las conferencias telefónicas y el uso compartido de la pantalla, a menudo solo requiere que los usuarios hagan clic para que los usuarios puedan compartir pantallas y que los piratas puedan utilizarlo.

»Impresoras conectadas

Casi todas las impresoras están conectadas en red a través de IP, lo que las hace accesibles desde prácticamente cualquier computadora en la red y una plataforma de bienvenida para que los piratas se infiltren en la empresa.

»Teléfonos VoIP

Los teléfonos VoIP aprovechan la red para obtener muchas características sofisticadas que facilitan la comunicación, no solo para los empleados, sino también para los piratas malintencionados.

»Frigoríficos inteligentes

Los refrigeradores habilitados para Wi-Fi con pantallas LCD tienen acceso a aplicaciones operativas ampliamente utilizadas (como programación de aplicaciones, calendarios y sistemas de notificación) y las credenciales almacenadas en su interior.

»Bombillas inteligentes

Las bombillas inteligentes funcionan con Wi-Fi y redes de malla patentadas: se pueden integrar fácilmente en otros sistemas conectados que pueden controlarse mediante dispositivos externos y también por los hackers.

Mejores prácticas

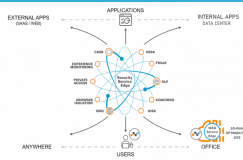

La seguridad del IoT comienza con visibilidad y control completos sobre los dispositivos tan pronto como se conectan a la red corporativa.

ForeScout Technologies está transformando la seguridad a través de la visibilidad, ofreciendo a las empresas y organizaciones gubernamentales de Global 2000 la capacidad única de ver dispositivos, incluidos dispositivos no tradicionales, desde el instante en que se conectan a la red.

iot-enterprise-risk-report

Le invitamos a acercarse a un ejecutivo de Latix Network Solutions para platicar un poco más de ForeScout CounterACT®, conocer casos de éxito y ver la forma en la que éste puede beneficiar a su organización.

Si desea más información, favor de concertar su cita con Latixns y con mucho gusto le atendemos.