LA VPN HA VUELTO, PERO NO OLVIDAR LA HIGIENE DE LOS DISPOSITIVOS

Marzo 23, 2020 – Sandeep Kumar, Forescout Senior Director, Product Marketing

En un esfuerzo por prevenir la propagación del Coronavirus y aplanar la curva de la pandemia, un  número sin precedentes de empleados de los sectores público y privado de todo el mundo están trabajando ahora a distancia. Las estadísticas son asombrosas – 50% de aumento en el uso de Internet, 37,5% de nuevos usuarios de Microsoft Teams, 112% de aumento en el uso de VPN – en sólo cuestión de días.

número sin precedentes de empleados de los sectores público y privado de todo el mundo están trabajando ahora a distancia. Las estadísticas son asombrosas – 50% de aumento en el uso de Internet, 37,5% de nuevos usuarios de Microsoft Teams, 112% de aumento en el uso de VPN – en sólo cuestión de días.

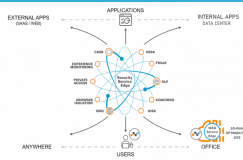

Mientras que las VPNs aseguran la ruta de comunicación a la red corporativa, no refuerzan la seguridad en el dispositivo mismo, ni monitorean su actividad cuando se conecta a la red corporativa. Con una comunidad de trabajo masiva desde casa y posibles brechas de seguridad, ya hay ejemplos de los primeros ataques a esta nueva superficie. Si las organizaciones no tienen prácticas de higiene de dispositivos establecidas o maduras, pueden estar en peligro.

Hay varias razones por las que los entornos de trabajo desde el hogar requieren niveles elevados de higiene de los dispositivos:

– Reducción de la visibilidad y la manejabilidad. Cuando un número tan grande de dispositivos corporativos pasan de on-prem a off-prem, llevan consigo todas las cargas de las tareas de TI, como la aplicación de parches, la supervisión y la seguridad. Con el tiempo, a pesar del uso de agentes de administración y seguridad, las organizaciones pueden tener menos visibilidad sobre cómo se configuran, parchean y aseguran estos dispositivos.

– Controles de red inadecuados. La mayoría de las redes Wi-Fi domésticas no tienen los mismos controles de red que las redes corporativas (como NGFW, IPS, ATD, NTA). En las empresas, los controles de redes y dispositivos funcionan de manera conjunta para proteger el medio ambiente y detectar intrusiones. Con insuficientes controles de red en las redes domésticas, la seguridad y la higiene de los dispositivos actúan como la principal línea de defensa.

– BYOD (trae tu propio dispositivo). La naturaleza repentina de la transición a una fuerza laboral remota, junto con los desafíos de la cadena de suministro, ha obligado a las organizaciones a relajar las restricciones sobre los usuarios remotos que se conectan a través de dispositivos personales. Es menos probable que estos dispositivos se mantengan alejados de las buenas prácticas y es más probable que no se parcheen, no se protejan y no se supervisen. La simple instalación de clientes VPN en estos dispositivos es insuficiente y puede conducir a resultados indeseables y representar un vector de amenaza.

– Un entorno caótico con más puntos de entrada. Los usuarios del trabajo desde casa pueden traer comportamientos comprometedores, aplicaciones no aprobadas y flujo de datos de alto riesgo a las redes corporativas. Además, los dispositivos de IoT de grado de consumidor en las redes domésticas permiten oportunidades para el movimiento lateral de las amenazas. La educación y la comunicación continuas con el usuario final son esenciales en estas situaciones.

Aunque es difícil predecir cuánto tiempo durará esta situación, aquí hay algunas buenas prácticas a tener en cuenta para asegurar su fuerza de trabajo:

- Obtener una visibilidad completa de todos los dispositivos remotos que se conecten a su red

Esta debería ser la prioridad número uno, no puedes asegurar lo que no puedes ver. Más allá de la autenticación de usuario y VPN, es importante ser capaz de identificar los dispositivos y también categorizarlos como corporativos o personales. Esto le permite aplicar políticas de seguridad específicas a los dispositivos BYOD y también supervisar su comportamiento y el tráfico de red si se consideran de mayor riesgo que los dispositivos corporativos. Además, confiar únicamente en los agentes instalados para obtener visibilidad de los dispositivos corporativos puede ser una propuesta arriesgada, ya que la reducción de la supervisión y el gobierno de TI puede hacer que los agentes se configuren mal o queden desactualizados.

- Extender el mismo nivel de aplicación de la ciberhigiene a los dispositivos remotos

Dada la naturaleza menos segura de las redes domésticas, la higiene de los dispositivos y la postura de seguridad son primordiales, tanto para los dispositivos corporativos como para los de BYOD. Se deben realizar comprobaciones esenciales de la postura antes de permitir dispositivos en la red corporativa, incluso si se han autenticado correctamente a través de VPN. ¿Están los agentes de seguridad autorizados en funcionamiento y actualizados? ¿Están los usuarios remotos ejecutando alguna aplicación no aprobada o vulnerable? ¿Están los dispositivos remotos parcheados con las últimas actualizaciones de seguridad? Un solo dispositivo remoto vulnerable, que no cumpla con las normas o que esté comprometido en su red puede proporcionar un punto de entrada para los agresores.

- Aplique controles de acceso y políticas de segmentación para reducir el tiempo medio de respuesta

Con un cambio tan grande en la ubicación de la fuerza de trabajo, las organizaciones ya están operando fuera de las condiciones normales. Durante este tiempo, la vigilancia continua y la aplicación de políticas es esencial para prevenir los incidentes cibernéticos. Se deben aplicar las mejores prácticas, como el acceso con mínimos privilegios. Los usuarios deben ser notificados automáticamente sobre los problemas de cumplimiento a través de un portal web cautivo y de notificaciones de abusos, y las conexiones VPN deben ser terminadas si el incumplimiento persiste. Lo más importante es que la actividad de la red desde los dispositivos remotos debe ser monitoreada para detectar desviaciones y asegurar que se mantenga la higiene de la segmentación.

Si bien las VPN desempeñan un papel esencial en la seguridad de las conexiones remotas, un control sólido del acceso a la red y las estrategias de cumplimiento de los dispositivos también son cruciales para garantizar la aplicación efectiva de la higiene de los dispositivos.

Artículo original: https://www.forescout.com/company/blog/the-vpn-is-back-but-dont-forget-device-hygiene/?utm_medium=corpsocial&utm_source=EveryoneSocial&utm_content=Blog